數(shù)據(jù)中心安全防護亟待突破現(xiàn)狀

用戶訪問數(shù)據(jù)中心,以及數(shù)據(jù)中心直接的訪問流量都會導致南北向流量繼續(xù)增長,導致大型數(shù)據(jù)中心出口帶寬流量會由目前的超過200Gbps,到2015年將接近1Tbps的水平。數(shù)據(jù)中心中的應用類型變得越來越多樣化。

利認為,如果防火墻中的Anti-DDoS功能不是單獨的板卡,一旦開啟DDoS防護功能,可能會對防火墻的基本轉(zhuǎn)發(fā),甚至會話表等資源造成巨大的消耗,造成性能極大下降。對于DDoS的防護,必須要使用專用的Anti-DDoS設備或者專門的板卡。對于滿帶寬的DDoS攻擊,在鏈路上游對于流量的清洗是DDoS防御最為有效的方式。然而,從統(tǒng)計數(shù)據(jù)來看,數(shù)據(jù)中心發(fā)生的攻擊90%以上不足以造成數(shù)據(jù)中心出口帶寬擁塞,基本是以業(yè)務癱瘓型攻擊為主,只有10%不到的攻擊是將數(shù)據(jù)中心的鏈路完全擁塞的。

因此,如果是應用型的DDoS攻擊,由于流量在本地帶寬控制以內(nèi),所以本地清洗即可,一旦遇到針對基礎設施的大流量擁塞型泛洪攻擊,在鏈路上游的清洗還是必要手段。最完美的方式是將數(shù)據(jù)中心側(cè)和運營商側(cè)進行聯(lián)動,實現(xiàn)分層防御。即運營商側(cè)管道擁塞型攻擊,數(shù)據(jù)中心側(cè)防范業(yè)務癱瘓型DDoS攻擊。華為的 Anti-DDoS解決方案目前在運營商側(cè)有廣泛應用,結合數(shù)據(jù)中心側(cè)的Anti-DDoS可以實現(xiàn)全網(wǎng)聯(lián)動的“云清洗”戰(zhàn)略。

隨著黑客技術發(fā)展、網(wǎng)絡帶寬的普遍增加、僵尸主機數(shù)量的不斷擴大,現(xiàn)在的業(yè)務癱瘓型攻擊也不再是以前的百兆級別的了。在2012年,發(fā)現(xiàn)數(shù)起千兆級別的 CC攻擊,因此高性能是數(shù)據(jù)中心DDoS防護方案的重點。同時,對于攻擊防護的設備精準度也必不可少。一方面,能夠精準識別每一次攻擊;另一方面,誤判更是客戶不能容忍的。現(xiàn)在,智能終端的普遍應用會給傳統(tǒng)的防護設備帶來更多的挑戰(zhàn),如何保證智能終端訪問不受影響成為新的課題。

郭慶認為,雖然造成鏈路癱瘓的攻擊數(shù)量上少于出口帶寬,但正是這種DDoS攻擊對數(shù)據(jù)中心系統(tǒng),甚至整個數(shù)據(jù)中心造成致命傷害。這時,數(shù)據(jù)中心需要考慮投入產(chǎn)出比,雖然不能一味地增加對于DDoS防護的投入。當問及數(shù)據(jù)中心在DDoS防護上的投入應該如何做預算時,郭慶說道:“數(shù)據(jù)中心一年受到DDoS大面積影響的總小時數(shù)期間損失利潤的20%-30%作為流量清洗投資的預算較為合適。”

他談到在大規(guī)模DDoS攻擊發(fā)生時,整個網(wǎng)絡的上下游均出現(xiàn)故障,實現(xiàn)最佳的防御效果需要三個條件:1. 有經(jīng)驗和技能的清洗專家; 2. 與上游運營商的熱線機制; 3. 快速檢測攻擊變化與應急災備能力。云清洗是DDoS防護的大趨勢,厲害的DDoS攻擊者手法多,變化快,時常需要定制正則語法來清洗,大規(guī)模攻擊的清洗位置越靠近上游越好。云清洗服務商需要具備自治域AS號進行BGP路由調(diào)度控制與DNS全網(wǎng)策略控制能力,才能帶給客戶良好的網(wǎng)絡服務品質(zhì)。

他進一步闡述道:頁面被篡改,數(shù)據(jù)泄露這種事情客戶是不會找運營商的,一般是自己關起門來商量對策。所以運營商在上游只需清洗大流量攻擊,清洗開通后的關鍵是防止誤殺正常業(yè)務,這方面運營商需要專業(yè)的清洗技術服務。不過最近一些新型的攻擊導致客戶系統(tǒng)提供不了服務,如訪問出錯、頁面訪問緩慢,客戶也會找到運營商一起判斷處理。這些新型的攻擊很多時候?qū)π阅苡休^大影響,嚴重的時候引起系統(tǒng)會宕機,有時很難快速分清現(xiàn)象根源,這也是需要專業(yè)清洗技術服務的原因。

郭慶還強調(diào),云清洗是DDoS防御最終的發(fā)展方向,大規(guī)模DDoS清洗方向是運營商主導的云清洗聯(lián)盟機制,中小規(guī)模DDoS清洗方向是云清洗專業(yè)服務商。

今天,以云數(shù)據(jù)中心為依托提供各種服務的商業(yè)模式已日漸明朗。因此,云數(shù)據(jù)中心自身的可用性一直是業(yè)務永續(xù)運行的關鍵因素,談云的信息安全威脅,首先要在可用性的前提下才能進一步解決信息的完整性與保密性方面的問題。

譚杰指出,安全邊界的模糊使得內(nèi)網(wǎng)安全與外網(wǎng)安全同等重要。因此建議數(shù)據(jù)中心構建者做到如下四件事:第一,能夠嚴格地按區(qū)域劃分,不同的租戶,不同的應用劃分至不同的安全域,使用安全產(chǎn)品進行隔離與保護;第二,部署端到端的安全防御手段。例如運行在VM上的安全設備,可以將防御能力部署到每一臺物理服務器上;第三,對網(wǎng)絡訪問行為進行嚴格管理。通過技術和管理手段規(guī)范BYOD行為,對僵尸網(wǎng)絡、網(wǎng)絡濫用等進行有效防御;第四,使用多功能安全網(wǎng)關(如下一代防火墻或UTM)來替代傳統(tǒng)防火墻,在保護業(yè)務流量時,出于性能考慮,可能只會用到防火墻、IPS等功能,但在保護管理流量時,可啟用二至七層的多種安全功能(防病毒、應用控

責任編輯:和碩涵

免責聲明:本文僅代表作者個人觀點,與本站無關。其原創(chuàng)性以及文中陳述文字和內(nèi)容未經(jīng)本站證實,對本文以及其中全部或者部分內(nèi)容、文字的真實性、完整性、及時性本站不作任何保證或承諾,請讀者僅作參考,并請自行核實相關內(nèi)容。

我要收藏

個贊

-

發(fā)電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

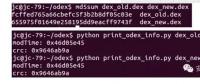

繞過安卓SSL驗證證書的四種方式

-

網(wǎng)絡何以可能

2017-02-24網(wǎng)絡