數據中心信息安全管理及管控要求(5)

7、訪問控制

7.1用戶訪問管理

應有正式的用戶注冊及注銷程序,來授權和撤銷對所有信息系統及服務的訪問。

應限制和控制特殊權限的分配及使用;應通過正式的管理過程控制口令的分配,確保口令安全;管理層應定期使用正式過程對用戶的訪問權進行復查。

7.2用戶職責

建立指導用戶選擇和使用口令的指南規定,使用戶在選擇及使用口令時,遵循良好的安全習慣。

用戶應確保無人值守的用戶設備有適當的保護,防止未授權的訪問。

建立清空桌面和屏幕策略,采取清空桌面上文件、可移動存儲介質的策略和清空信息處理設施屏幕的策略,IDC并定期組織檢查效果。

7.3網絡訪問控制

建立訪問控制策略,確保用戶應僅能訪問已獲專門授權使用的服務。

應使用安全地鑒別方法以控制遠程用戶的訪問,例如口令+證書。

對于診斷和配置端口的物理和邏輯訪問應加以控制,防止未授權訪問。

根據安全要求,應在網絡中劃分安全域,以隔離信息服務、用戶及信息系統;對于共享的網絡,特別是越過組織邊界的網絡,用戶的聯網能力應按照訪問控制策略和業務應用要求加以限制,并建立適當的路由控制措施。

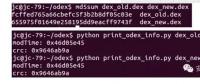

7.4操作系統訪問控制

建立一個操作系統安全登錄程序,防止未授權訪問;所有用戶應有唯一的、專供其個人使用的標識符(用戶ID),應選擇一種適當的鑒別技術證實用戶所宣稱的身份。

可能超越系統和應用程序控制的管理工具的使用應加以限制并嚴格控制。

不活動會話應在一個設定的休止期后關閉;使用聯機時間的限制,為高風險應用程序提供額外的安全。

7.5應用和信息訪問控制

用戶和支持人員對信息和應用系統功能的訪問應依照已確定的訪問控制策略加以限制。

敏感系統應考慮系統隔離,使用專用的(或孤立的)計算機環境。

7.6移動計算和遠程工作

應有正式策略并且采用適當的安全措施,以防范使用移動計算和通信設施時所造成的風險。

通過網絡遠程訪問IDC,需在通過授權的情況下對用戶進行認證并對通信內容進行加密。

8、信息系統獲取、開發和維護

8.1安全需求分析和說明

在新的信息系統或增強已有信息系統的業務需求陳述中,應規定對安全控制措施的要求。

8.2信息處理控制

輸入應用系統的數據應加以驗證,以確保數據是正確且恰當的。

驗證檢查應整合到應用中,以檢查由于處理的錯誤或故意的行為造成的信息的訛誤。

通過控制措施,確保信息在處理過程中的完整性,并對處理結果進行驗證。

8.3密碼控制

應開發和實施使用密碼控制措施來保護信息的策略,并保證密鑰的安全使用。

8.4系統文件的安全

應有程序來控制在運行系統上安裝軟件;試數據應認真地加以選擇、保護和控制;應限制訪問程序源代碼。

8.5開發過程和支持過程中的安全

建立變更控制程序控制變更的實施;當操作系統發生變更后,應對業務的關鍵應用進行評審和測試,以確保對組織的運行和安全沒有負面影響。

IDC應管理和監視外包軟件的開發。

8.6技術脆弱性管理

應及時得到現用信息系統技術脆弱性的信息,評價組織對這些脆弱性的暴露程度,并采取適當的措施來處理相關的風險。

責任編輯:黎陽錦

-

發電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

繞過安卓SSL驗證證書的四種方式

-

網絡何以可能

2017-02-24網絡